1. September 2021

Autor:

Birgit Hofmann

Kriminelle jeder Couleur nutzen Krisen und Verunsicherung aus. Deshalb waren die vergangenen 18 Monate ein wahres Fest für Hacker!

Allein durch Cyberattacken auf Menschen im Homeoffice entstand der deutschen Wirtschaft im vergangenen Jahr ein Schaden von rund 52 Milliarden Euro, teilte just das Institut der Deutschen Wirtschaft mit. Das ist knapp ein Viertel des erlittenen Gesamtschadens von 223 Milliarden Euro. Laut ENISA, der Agentur der Europäischen Union für Cybersicherheit, starteten Cyberkriminelle bereits im März 2020 skrupellose und höchst erfolgreiche Phishing-Kampagnen. Mit Bezug auf Corona oder -Fördermittel machten sie sich das Informationsbedürfnis vieler Menschen schamlos zunutze. Ebenso schamlos wurde die Tatsache ausgenutzt, dass das einsame Arbeiten von zuhause für die meisten ungewohnt war – von der belastenden Gesamtsituation einmal ganz zu schweigen.

Was macht Beschäftigte im Homeoffice so viel anfälliger dafür, Cyberkriminellen auf den Leim zu gehen?

In vielen Unternehmen wurde auf die schnelle Umsetzung der Homeoffice-Empfehlung (später Verpflichtung) in der Eile mehr Gewicht gelegt als auf die sichere Umsetzung, die Mensch UND Daten schützt. Oft fehlten Firmen-Laptops. Und wer noch welche bestellen wollte, hatte aufgrund unterbrochener Lieferketten lange Wartezeiten oder einfach Pech. Schulungen für die Belegschaft zu den Themen IT-Sicherheit und Psychotricks von Hackern kamen möglicherweise zu kurz oder fanden gar nicht statt. Der Infektionsschutz für IT-Anlagen wurde sozusagen vernachlässigt.

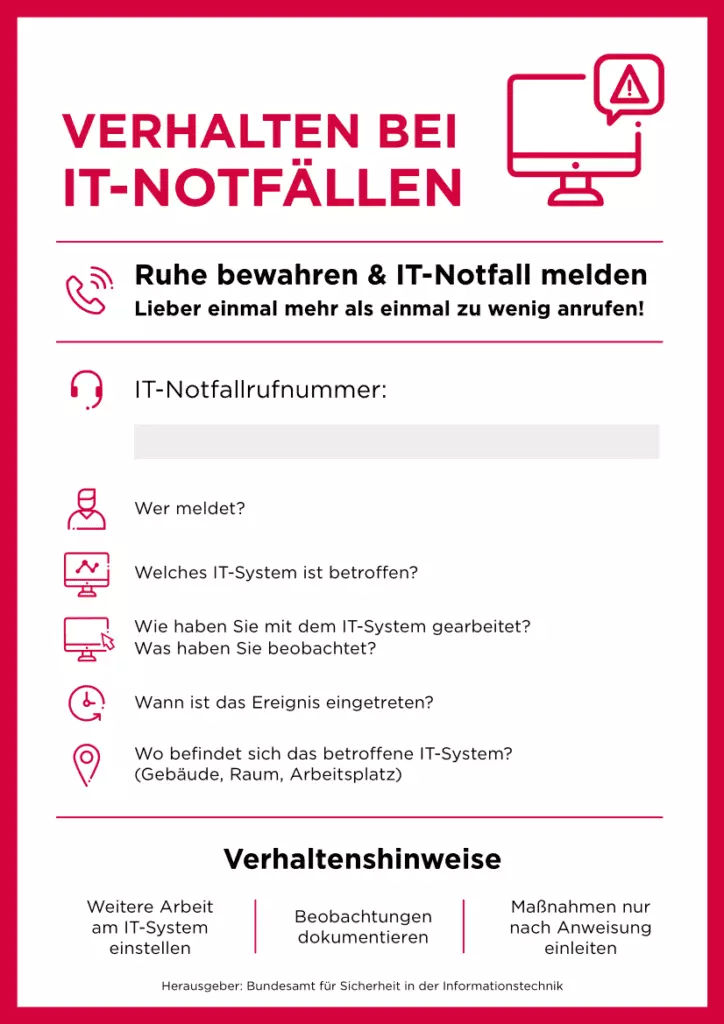

Der Flurfunk, der – laut Human Risk Review 2021 der SoSafe GmbH – nachweislich eine gewisse Schutzfunktion hat, weil sich Beschäftigte über verdächtige E-Mails austauschen, fiel auch weg. Und einen IT-Notfallplan fürs Homeoffice gab es meist nicht.

Eine simple und sinnvolle Ergänzung zu den Erste-Hilfe- und Brandschutzaushängen ist die IT-Notfallkarte Verhalten bei IT-Notfällen / www.allianz-fuer-cybersicherheit.de.

Cyber-Sicherheit geht alle an. Aber wird sie auch konsequent angegangen?

Die New-Work-Modelle, zu denen auch Homeoffice zählt, bleiben uns erhalten. Darüber sind sich alle einig. Wie auch darüber, dass genau diese Modelle erfolgreiche Cyberangriffe immer wahrscheinlicher werden lassen. Höchste Zeit also, alle Register zu ziehen, um Trojanern, Ransomware, Scareware und wie sie alle heißen den Riegel vorzuschieben!

Wie konsequent schließen deutsche Unternehmen Schlupflöcher und Sicherheitslücken? Um sich darüber einen Eindruck zu verschaffen, gab das Bundesamt für Sicherheit in der Informationstechnik (BSI) im letzten Quartal 2020 eine repräsentative bundesweite Umfrage unter 1.000 Unternehmen in Auftrag. Die vollständigen Umfrageergebnisse und Rahmenbedingungen können Sie hier nachlesen.

Ich habe diese vier wichtigsten Themen herausgepickt:

>>> Sicherheitslücke private Geräte.

Über die Hälfte der befragten Unternehmen wollen das New-Work-Modell aufrechterhalten oder ausweiten, aber nur 42 Prozent der Unternehmen nutzen ausschließlich unternehmenseigene IT-Hardware im Homeoffice.

Im Umkehrschluss bedeutet das, dass über die Hälfte der Remote-Worker zumindest zum Teil private Geräte für die Arbeit verwenden. Insbesondere für kleine Unternehmen ist die Anschaffung mobiler Arbeitsgeräte für die Belegschaft eine Investition, vor der vermutlich einige zurückschrecken. Allerdings: „Je kleiner die Firma, desto schwerwiegender die Folgen. Für Unternehmen mit weniger als 50 Beschäftigten hat eine von vier Cyberattacken sehr schwere oder sogar existenzbedrohende Folgen“, heißt es in der Umfrage.

Bleibt zu hoffen, dass der Großteil der Unternehmen im Jahr 2021 nachgerüstet und ihre Belegschaft mit unternehmenseigenen mobilen Geräten ausgestattet hat.

>>> Schlupflöcher im Schutzwall.

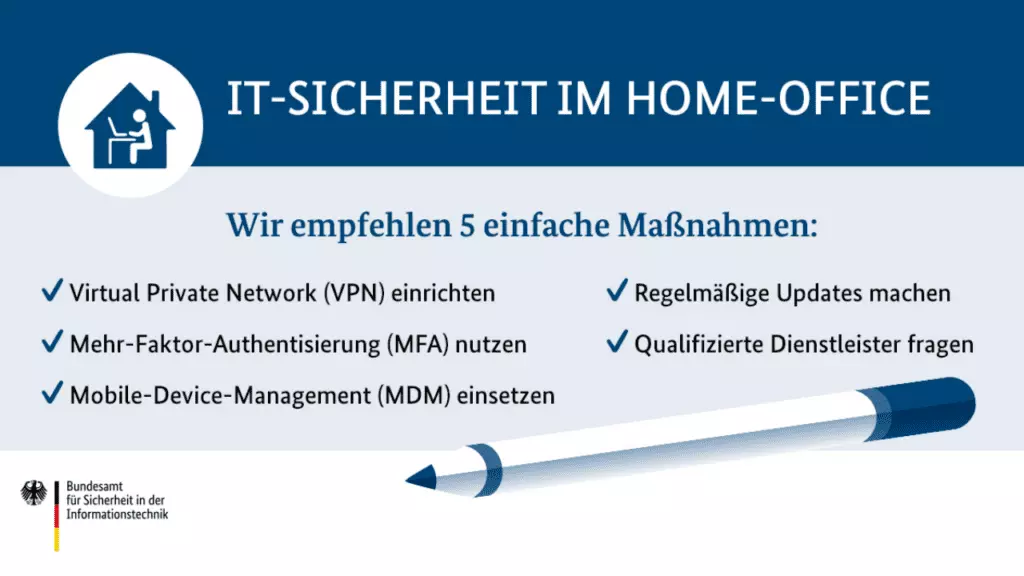

Was die Homeoffice-relevanten technischen Sicherheitsmaßnahmen betrifft, sind auf breiter Front Schlupflöcher zu schließen. Am besten ist es um Passwortschutz, Firewalls, regelmäßigen Updates und dem Einspielen von Patches bestellt.

Generell zeichnet sich in der Umfrage ab, dass die Schlupflöcher immer größer werden, je kleiner das Unternehmen ist. Dabei lassen sich Sicherheitsmaßnahmen wie Identitätsmanagement, Multi-Faktor-Authentifizierung und Mobile Device Management verhältnismäßig schnell und kostengünstig implementieren. Sind jedoch weitere Investitionen in die IT-Sicherheit geplant? Ende 2020 gaben nur rund 10 Prozent der befragten Unternehmen an, die Implementierung bereits geplant zu haben. Rund 25 Prozent hatten gar keine Pläne, ihre Sicherheitslücken weiter zu schließen.

Nehmen kleinere Betriebe die Bedrohung weniger ernst als große Konzerne?

Sind sie sich des Risikos nicht bewusst?

Es stimmt, dass Cyberkriminelle nur mit „Big Game Hunting“, das heißt, mit der Großwildjagd auf Konzerne und den gezahlten Lösegeldsummen in Millionenhöhe so richtig fett absahnen. Anderseits sind kleine und mittelgroße Unternehmen überaus beliebte Erpressungsopfer, weil sie meist keine Notfallkonzepte haben.

>>> Aufschieberitis.

Nur rund ein Drittel der befragten Unternehmen hat Digitalisierungsprojekte zeitlich vorgezogen oder neu geplant und implementiert, vor allem, um Lösungen mit Homeoffice-Bezug einzuführen. Das Thema Cybersicherheit wird dabei, wenn überhaupt, von vielen Unternehmen erst nachträglich berücksichtigt bzw. auf einen späteren Zeitpunkt verschoben.

Das ist fatal. „Cybercrime ist ein international vernetztes, ein arbeitsteiliges, ein hochprofessionelles kriminelles System“, so BKA-Vizepräsidentin Martina Link. Mit halbherzigem Engagement und der Einstellung, „um Sicherheit kümmern wir uns später“, gehen Unternehmen ein hohes und absolut überflüssiges Risiko ein.

>>> Der Faktor Mensch.

Technische Sicherheitsmaßnahmen können erfolgreiche Cyberattacken im Idealfall nur zu ca. 40 Prozent abwehren, habe ich in einem Vortrag des LKA Sachsen erfahren. Das heißt, die restlichen 60 Prozent müssen organisatorische Maßnahmen abfangen und vor allem der Mensch umsetzen. Erfreuliche 81 Prozent der befragten Unternehmen schulen ihre Beschäftigten zu IT-Sicherheitsrisiken. Doch üben nur 24 Prozent tatsächlich regelmäßig, was bei einem Angriff zu tun ist oder führen wiederholt sogenannte Awareness-Maßnahmen durch. Effektivität und Nutzen der Schulungen gehen somit schnell wieder gegen Null. Insbesondere Beschäftigte, die über einen längeren Zeitraum im Homeoffice arbeiten und sich nicht ständig mit ihren Kollegen austauschen, laufen eher Gefahr, im Fall der Fälle in Panik zu geraten und nicht mehr zu wissen, wie der Notfallplan lautet.

Den „Unsicherheitsfaktor“ Mensch zum Bollwerk aufbauen

9 von 10 Cyberangriffen zielen auf den Menschen, nicht auf das System ab. Umgekehrt: Wenn der Mensch sich der aktuellen Bedrohungslage, der Psychotricks und Cyberwaffen in Form von Phishing-Mails, Social Engineering und Scareware besser bewusst ist, verpuffen viele Attacken schon im E-Mail-Postfach.

„Amateure hacken Systeme, Profis hacken Menschen.“

Bruce Schneier, Experte für Computersicherheit an der Harvard University

Wie lässt sich das Wissen über den Feind, seine Waffen und Methoden am besten in den Köpfen verankern? Sodass es nicht nach vier Wochen wieder in Vergessenheit gerät, weil es nicht abgerufen werden musste?

Die Antwort: Zeitgemäße und zukunftsorientierte Cyber Security Awareness-Maßnahmen

Warnhinweise im Intranet und einmalige IT-Sicherheitsschulungen sind nicht nur in größeren Unternehmen gang und gäbe. Den immer raffinierteren Tricks, Viren und Trojanern sollten vor allem auch innovative, stets aktuelle und raffiniert gestaltete Awareness-Maßnahmen gegenüberstehen. So können deren Inhalte im Gedächtnis bleiben und längerfristig Verhaltensänderungen bei den Mitarbeitenden bewirken.

Eine gute Möglichkeit könnten sogenannte „Learning Nuggets“ sein: kleine, schnell zu absolvierende „Wissens-Schätze“, die für sich stehen. Sich aber auch zu spannenden, multimedialen Lernpaketen kombinieren lassen, die Beschäftigte gern lesen und die sie jederzeit abrufen können.

So lassen sich zum Beispiel verschiedene Betrügertricks mit ihrem psychologischen Hintergrund als Learning Nuggets bereitstellen: Was ist Social Engineering und warum ist es so erfolgreich? Was ist Spear Phishing im Unterschied zu Phishing? Wie unterscheidet sich eine Fake-Virenwarnung von einer Warnung des eigenen Antivirusprogramms?

Fast immer setzen Cyberkriminelle darauf, dass Menschen emotional und impulsiv auf bestimmte Betreffzeilen oder Inhalte reagieren. Es sollte nicht schwerfallen, interessante und lebensnahe „Awareness Nuggets“ zu entwerfen, die allen Beschäftigten helfen, ihre Daten und die ihres Arbeitgebers besser zu schützen. Die Betonung liegt auf allen. Nicht nur Führungskräfte, Entscheider und Power Player geraten ins Visier von Hackern.

Bert Skaletski, Chief Information Security Officer Merck KGaA, hält es…

„…deshalb für unumgänglich, alle Mitarbeitenden gleichermaßen zu trainieren, nicht nur Führungskräfte. Wir müssen alle mit gesundem Menschenverstand und einem gewissen Maß an Misstrauen und Skepsis an Phishing-Mails herangehen. Ich betone immer, dass eine E-Mail, die zu gut ist, um wahr zu sein, genau das wahrscheinlich auch ist. Nur wenn wir Mitarbeitende über alle Hierarchien hinweg für die Gefahren sensibilisieren, können wir gefährliche Wissenslücken schließen.“

Ich finde, das ist ein guter Abschluss. Auch wenn zum Thema Cybersicherheit und Awareness Trainings noch lange nicht alles gesagt ist.

Wenn Sie mehr über das Thema Cybersicherheit oder Learning Nuggets erfahren oder mit uns darüber diskutieren möchten, freuen wir uns über Ihre Kontaktaufnahme!